Forensische analysegegevens over recente ransomware-aanval

In het licht van de recente ransomware-aanval die verschillende organisaties in Nederland en daarbuiten heeft getroffen, geeft Check Point inzicht in de forensische analysegegevens die het bedrijf tot zijn beschikking heeft en wat organisaties als eerste zouden moeten doen.

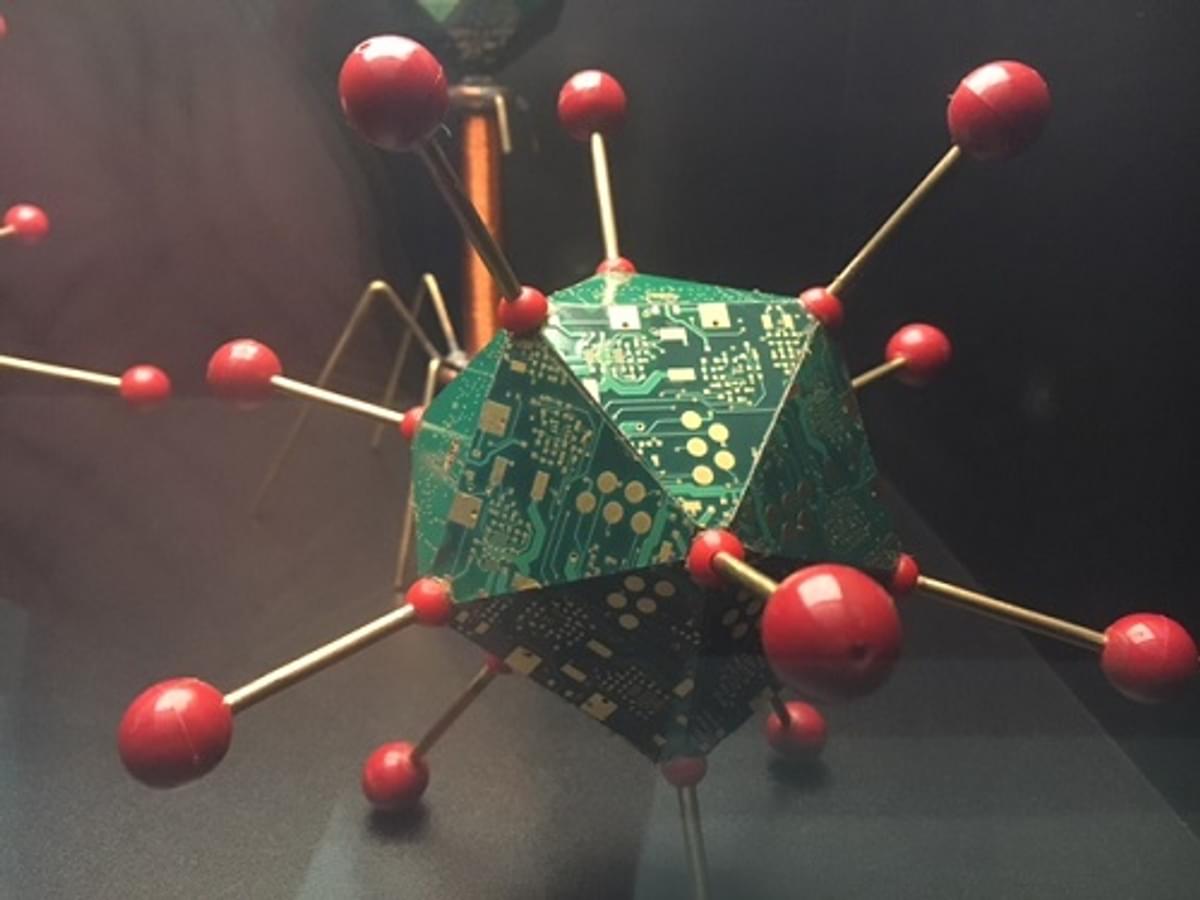

Het Check Point Incident Response Team is bezig te reageren op meerdere wereldwijde infecties van een nieuwe variant van Petya-malware, die lateraal binnen de netwerken van klanten beweegt. Het lijkt daarbij de SMBv1 ‘EternalBlue’-exploit te gebruiken, die eerder ook werd uitgebuit door WannaCry in mei. Het werd eerst gesignaleerd bij aanvallen op financiële instellingen in de Oekraïne, maar is daarna snel verspreid door Europa.

Dynamische situatie

De situatie is nog steeds erg dynamisch en er komt nog steeds nieuwe informatie binnen. Zodra dit het geval is, updatet Check Point het blog, waarbij ook forensische analysegegevens over de ransomware worden vrijgegeven.

Maya Horowitz, Threat Intelligence Group Manager bij Check Point, geeft aan: “Deze ransomware-aanval lijkt een nieuwe variant van de Petya-ransomware te zijn. Deze variant verscheen voor het eerst in maart 2016 en verspreidt zich wereldwijd snel door zich op eenzelfde manier door bedrijfsnetwerken te bewegen als WannaCry dat vorige maand deed.”

Harde schijf versleutelen

“Anders dan andere ransomware-varianten, versleutelt Petya niet één voor één bestanden op geïnfecteerde machines”, vervolgt ze. “In plaats daarvan legt het de gehele harde schijf plat. Om zichzelf te beschermen, is het zaak dat organisaties de meest recente Microsoft security-patches zo snel mogelijk installeren en het SMBv1-protocol voor het delen van bestanden uitschakelen op hun Windows-systemen.”